Мой антивирус обнаружил троян

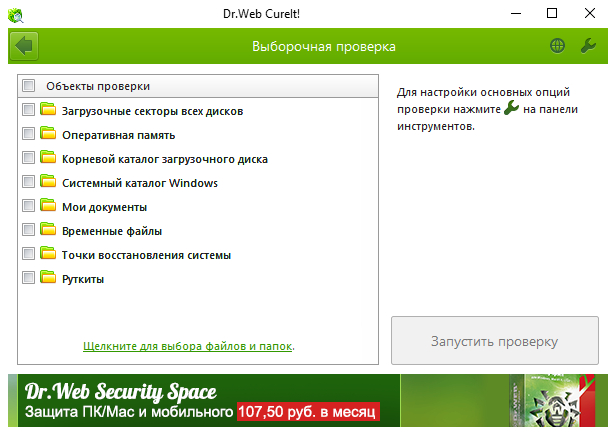

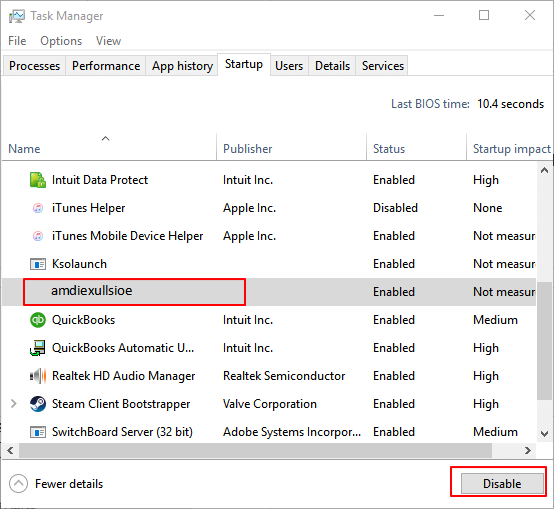

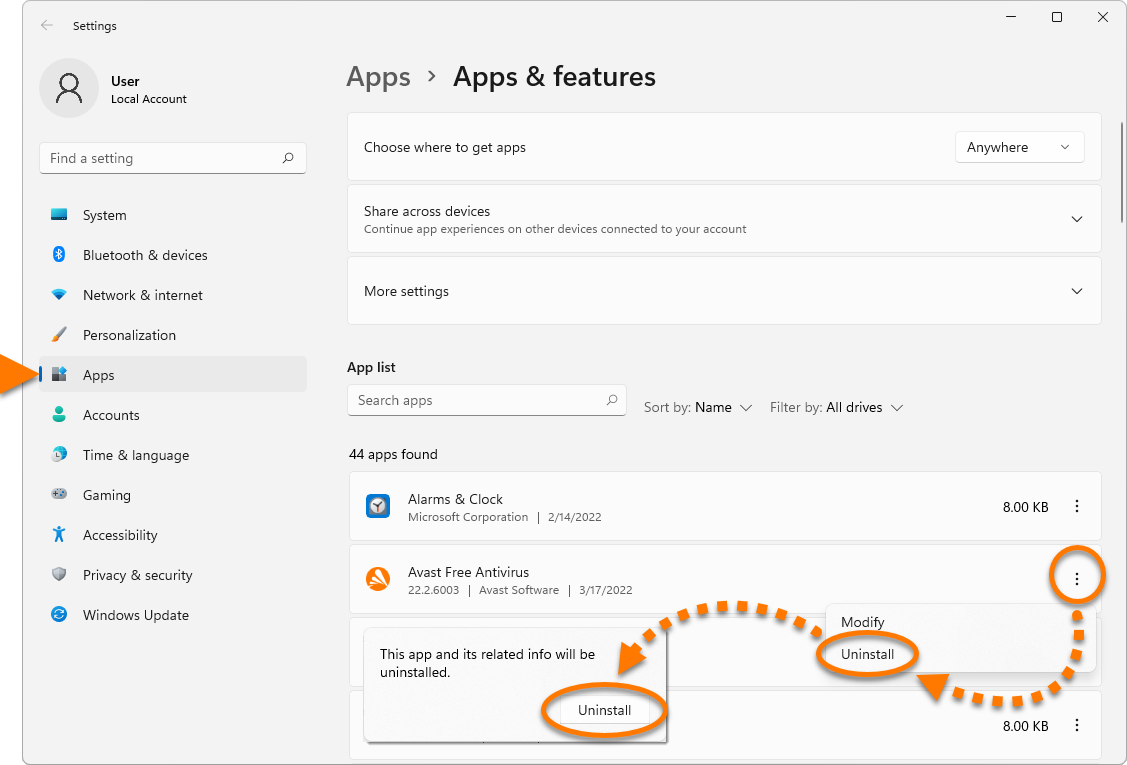

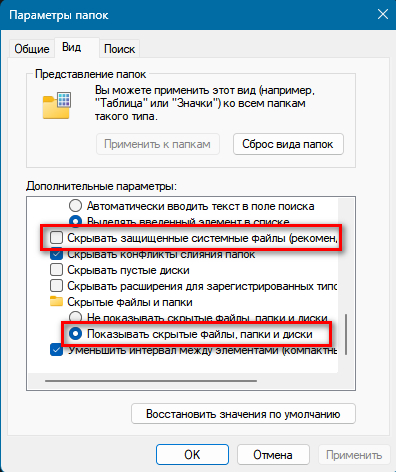

Да это не статья, а статейка, автор совершенно не понимает сути проблемы. Проблема в том, что данный вирус win 32 троян, так просто из системы антивирусом не удалить, он находится в подпапке самой системной папки windows , а у меня лицензия win10 расширенная домашняя версия. Для этого сначала этот файл необходимо найти, переименовать расширение, а уж потом удалить антивирусом.

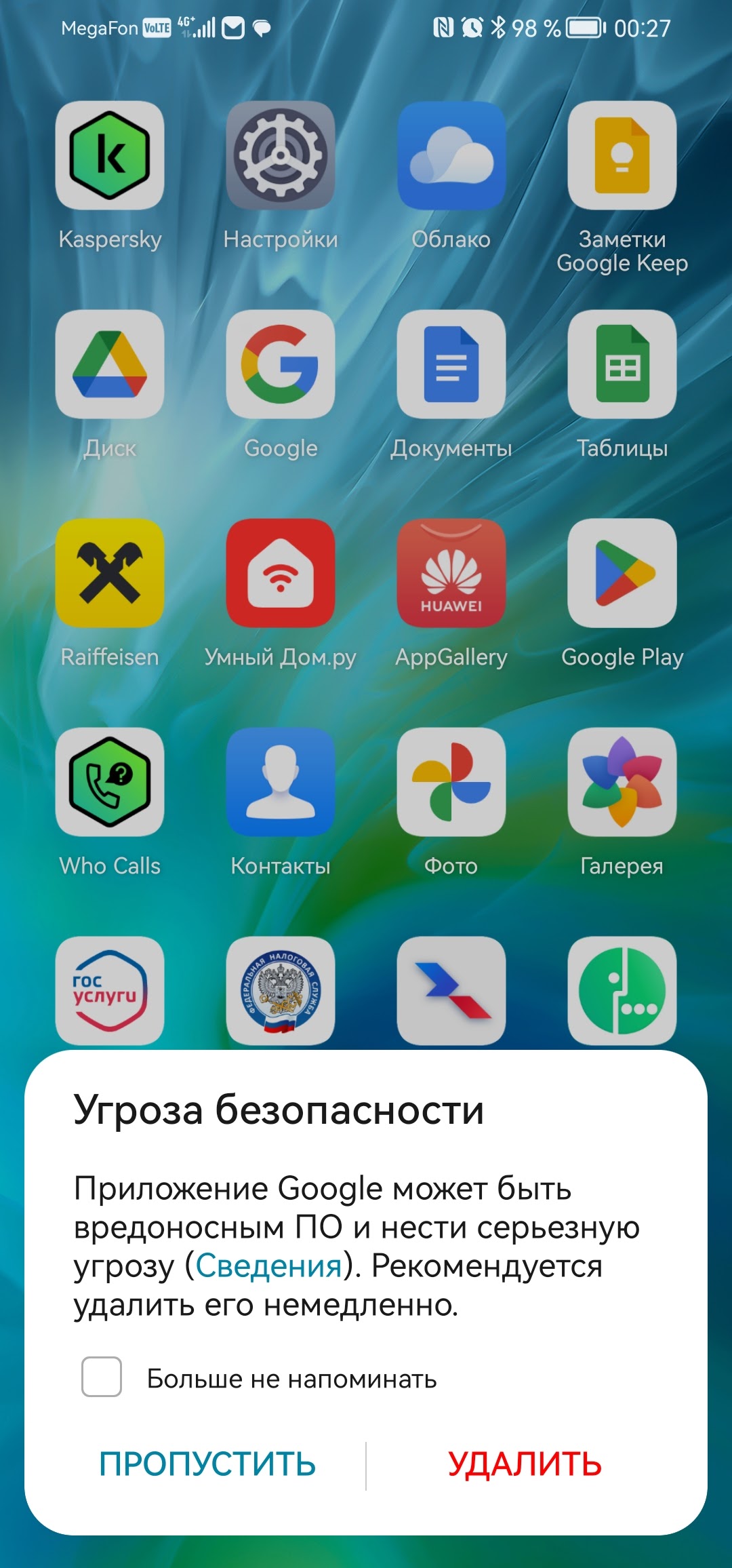

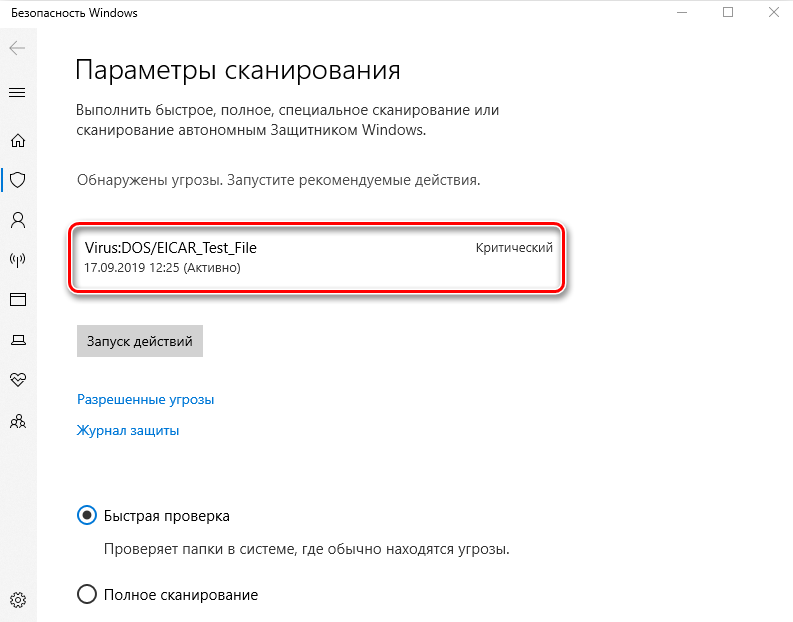

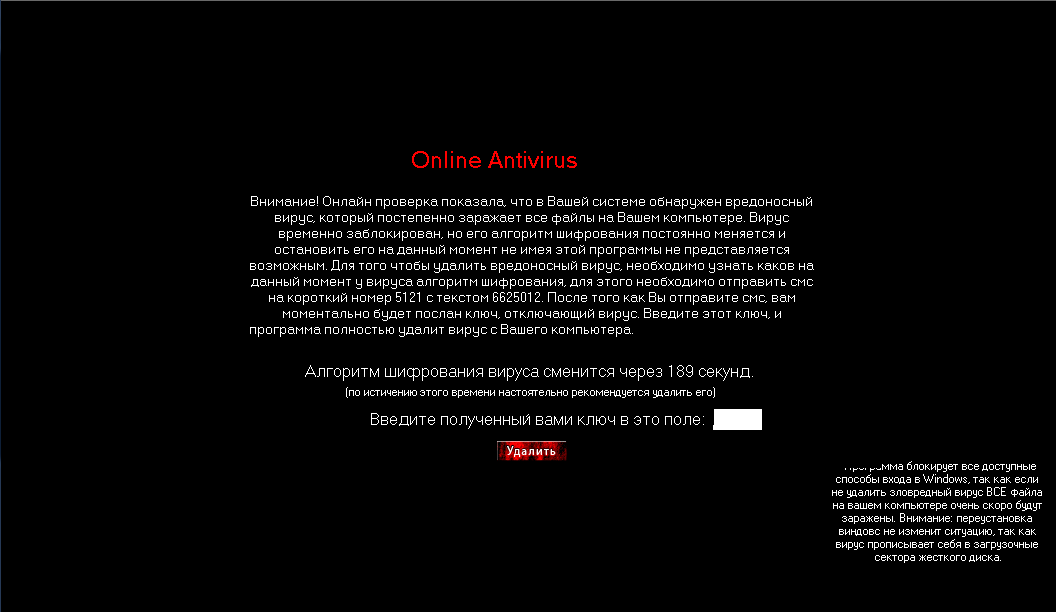

Что такое троян Wacatac. Если ваш персональный компьютер был заражен троянской вирусной программой Wacatac. Иногда антивирусное программное обеспечение AV , установленное на пользовательских системах, может «не заметить» вредонос, который беспрепятственно проникнет в компьютер и заразит важные файлы. Еще страшнее ситуация становится, когда зловредная утилита начнёт свое распространение внутри устройства, поражая всё больше системных и пользовательских файлов, попутно воруя конфиденциальную информацию

Трояны являются одним из наиболее распространенных типов вредоносных программ, которые, в отличие от вирусов, передают вам возможность запускать их на своем компьютере, поскольку они не распространяются самостоятельно. Иногда они приходят, когда вы посещаете взломанный или вредоносный сайт. В этом типе вредоносного ПО может использоваться имя файла, похожее на существующее реальное или легальное приложение, поэтому вы можете в конечном итоге загрузить его, не зная, и в конечном итоге загрузить что-то еще, и обычно они приходят вместе с другими вредоносными программами. На компьютере троянские программы не только устанавливают вирусы и черви среди других вредоносных программ, но и используют ваш компьютер для мошенничества, записи ключевых журналов и активности в сети, а также отправляют информацию злоумышленникам, которые могут быть такими, как ваш пароль или логин.